-

Posts

2384 -

Joined

-

Last visited

-

Days Won

29

Posts posted by Silviu

-

-

13 minutes ago, Byte-ul said:

Credite cu datele ce se gasesc pe telefon? Mai ales, te gandesti ca vor face chinezii asta?

Da, man. Sunt suficiente date pe telefon pentru a putea construi o identitate falsă, chiar și un ID. Și dacă nu fac ei, le vând.

-

16 minutes ago, Byte-ul said:

Intrebare stupida, dar cu ce m-ar afecta faptul ca imi ajung datele personale la chinezi?

Cu faptul că s-ar putea face chestii în numele tău? Gen credite și alte mizerii ce se pot face.

-

1 hour ago, Nytro said:

Le-am luat acum un an cred, pe langa faptul ca lor li se pare OK, si mie mi se pare ca e OK.

Bine, acum dacă stau doar pe Facebook și plus apeluri o merge. Eu mă refer să îl folosești intens, că așa și ai mei stau pe el, dar maxim o oră pe zi, iar eu îl zăpăcesc. Plus o grămadă de aplicații.

-

45 minutes ago, Nytro said:

Am luat alor mei un AllView P5 Quad si isi face treaba super bine. Merge mai bine ca Galaxy S4-ul pe care il aveam in trecut.

Mai vorbim peste o lună

-

Cred că @Nytro te poate ajuta.

-

46 minutes ago, Nytro said:

Terminati cu prostiile, daca vreti ceva ieftin si OK, luati AllView.

Sper că e troll

-

1

1

-

-

37 minutes ago, pr00f said:

Am profitat de o ocazie pentru a lua un domeniu .shop de mai sus (domain hoarding ftw) cu un singur query, la ei pe site. De atunci (de doua zile), am primit urmatoarele (trei) mail-uri:

From: Domain Notice <final-notice@mailontheway.ml> Subj: <domeniu>.shop, might be temporarily De-Activated for security reasons. <nume>: This is your Final-Notice of Domain Listing ! Body: [...] This Notice for: will expire at 11:59PM EST, 23 - December - 2016 Act now! [...] From: Sales Team <Info@archive12.pw> Subj: <nume> - Get Wordpress Website for <domeniu>.shop @149 Body: [...] We are offering website at an affordable cost under USD149. [...] From: Go-Daddy <allen@logooinflux.ml> Subj: <nume>, Urgent Reminder: Activate Your Logo Coupon for <domeniu>.shop Body: [...] Activate Your Coupon Now to Get Your Logo for Only $29.96 [...]

Sunt niste cacati care fac spam aiurea si dau/vand informatiile catre toti idiotii cu domenii cu tld-uri gratuite si care nu stiu sa scrie.

Concluzie/tl;dr: muie moniker, vand info la 3rd party.

Same here.. Să le iau morții în pulă

-

1 minute ago, ReDDyCD said:

Pe x86 nu merge ?

Man, fă un minim de efort și încearcă să îți pui mintea la treabă: https://goo.gl/AsvzKf

-

1

1

-

-

Just now, ReDDyCD said:

Intampin aceasta eroare

de aici...https://www.linode.com/docs/websites/cms/install-cpanel-on-centosÎnseamnă că sistemul tău e pe 32 de biți. Reinstalează CentOS-ul pe 64 de biți și o să funcționeze.

-

1

1

-

-

Just now, ReDDyCD said:

Am cautat.Nu imi functioneaza.....am nevoie de ajutor.

Ce anume nu funcționează? Ce pași ai urmat și la care te-ai blocat?

-

8 minutes ago, ReDDyCD said:

Salut.As dori si eu un mic ajutor daca se poate,multumesc !

-

Și pe mine mă disperau idioții pe toate site-urile cu wp.

-

14 hours ago, Nytro said:

Nu stiu ce e cu acel site

La cât de idioți sunt, ar putea folosi paper-ul tău pentru "protecția copilului".

-

Just now, Nytro said:

Cate ceva legat de vulnerabilitatile web "clasice", am scris eu acum multi ani, poate iti e util: http://dgaspcsm.ro/Vulnerabilitati Web si securizarea.pdf

Pentru altele, vezi OWASP Testing Guide.

Wtf man? Protecția copilului Satu Mare?

-

1

1

-

-

45 minutes ago, pelebiancaioana said:

Bună! Anul acesta trebuie să susțin licența, însă nu am nicio idee la capitolul 3, ce ține de partea practică a lucrării și aș vrea câteva idei de la voi, de ce nu și exemple concrete. Tema este intitulată "Testarea securității aplicațiilor web". Aștept păreri.

Tu ce idei ai până acum, dacă nu e cu supărare?

-

1 hour ago, Fi8sVrs said:

Chrome 54.0.2840.99 m, fara extensii, apare cam pe toate

Cred că ar ajuta să pui undeva output-ul din consolă.

-

8 hours ago, recode said:

Testat pe 10.1 si nu merge . E facatura ...FAKE

da erroare 53 ce sa fac boss ca nu merge fake scamm

Care parte din "could unlock " nu o înțelegi? Din partea mea sper ca asemenea bug-uri să nu funcționeze vreodată pentru români și pentru alte nații de ciorditori.

Știrea e de domeniul securității, în scop de research, nu pentru idioți ce au în sertare telefoane furate și speră să le deblocheze.

Câteodată îi dau dreptate maximă lui @aelius legat de oamenii din țara asta.

-

4

4

-

-

8 minutes ago, Gecko said:

Dupa postul lor despre NSA care punea presiune pe ei sa implementeze un backdoor, si apoi o vulnerabilitate ca asta, intr-un sistem la versiunea nr 10, raportata si inca valida, incep sa cred ca asa arata presiunile NSA pentru implementarea unui backdoor.

#numazic

Nu cred că ar fi atât de cretini să facă exploit-uri care pot fi descoperite de public. Ar putea face o înțelegere internă pe un exploit priv8 la care doar ei să aibe acces prin anumiți pași/chei de acces unice către sistem.

O vulnerabilitate ca asta o poate găsi orice cioban cu puțin noroc, așa că tind să cred că nu e vreun serviciu legat de treaba asta, ci doar o scăpare a lor. #my2cents-

1

1

-

-

Mană cerească pentru ciorditorii de aifonuri =>

Lost and stolen iOS devices could be at risk if ne’er-do-wells learn of this blunt-force method of getting past Activation Lock. No special equipment or technical know-how is required, which means any geek off the streets can do it. Fortunately, it’s easily fixed — but until that happens, you might want to be a little extra careful about leaving your phone unattended.

The latest exploit is described by Benjamen Kunz-Mejri, founder of German security outfit Vulnerability Lab. An earlier variation, discovered by Slash Secure’s Hemanth Joseph, affected iOS 10.1 and was reported to Apple in October. Although the company attempted to fix the problem in 10.1.1, adding a twist — literally — the the attack means devices are still vulnerable after the update.

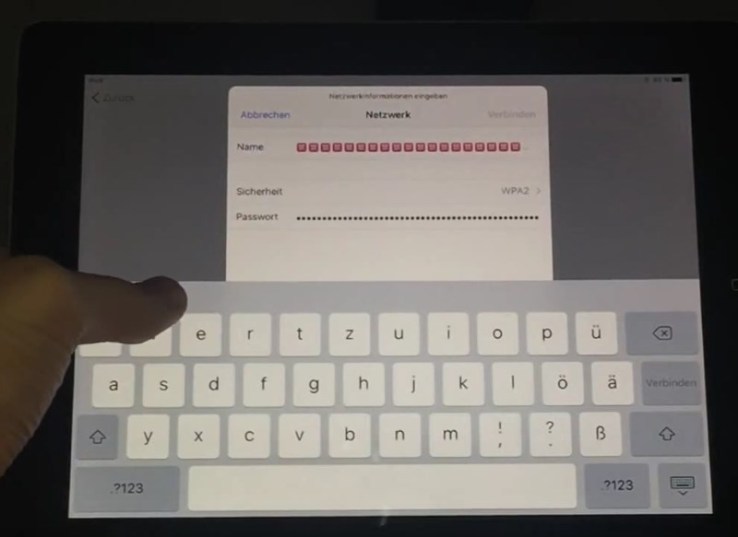

When an iOS device’s owner activates Lost Mode through Find my iPhone/iPad, the device is remotely put into Activation Mode, requiring your Apple ID for it to unlock and return it to normal. But logging in requires an internet connection, and for that purpose you can opt to use wi-fi. So the attacker goes to the wi-fi network select screen, and selects “other network.”This is where things get hot. The network name and password fields here have no character limits!

Apple wasn’t silly enough to allow arbitrary code execution from the fields, so there’s no serious buffer overflow attack here. But if you put enough characters into both fields (upwards of 10,000) the device will slow down and eventually freeze. Put the device to sleep with a cover, wait a few seconds, and open it up — voila, the home screen!That method worked on 10.1, but with 10.1.1, you have to do a bit of screen rotation and use Night Shift mode. The home screen only shows up for a fraction of a second, but Kunz-Mejri told SecurityWeek that one can get it to stay visible with a well-timed button press.

The problem could be fixed with a simple character limit on those fields, a fix Apple apparently overlooked or didn’t have time to implement in the update.

TechCrunch has contacted Apple for confirmation and further details, and this post will be updated if we hear back.

Sursa: https://techcrunch.com/2016/12/02/copy-and-paste-trick-could-unlock-ios-10-devices-in-lost-mode/

-

2

2

-

-

2 minutes ago, anticard said:

Exact.Ms @fallen_angel, pacat ca mi s-au gatit likeurile pe azi.

Cum adaug un vot sa se vada pe fata cine voteaza excluderea?

Fă un excel pe Google Shits.

-

1 hour ago, aelius said:

O fi gasit shemale man! :)))))

Le-am oprit pentru tine man, chill

-

3

3

-

-

2 minutes ago, aelius said:

@wHoIS Pune te rog poza cu drapelul ala comandat la tine man :))))

Muie romania, bagi pula in ea de baraca.

Zici tu bre, dar femei bune ca aici mai rar prin alte locuri

-

2

2

-

-

1 hour ago, n3curatu said:

nu man 10k de euro :)))

Mai am și eu un vecin care hiperbolizează, dar parcă nici chiar așa.

-

1

1

-

-

The Eye of ...

in Challenges (CTF)

Posted · Edited by Silviu

Având puțin timp liber seara, am decis să mă destind cu acest challenge. La rugămintea lui @Usr6 în continuare postez rezolvarea problemei.

1. Descărcăm imaginea, verificând ca aceasta să fie integră

$ curl -s https://rstforums.com/forum/uploads/monthly_2017_09/OldGarage.jpg.cdab3e6485face558cb330baf13519cf.jpg --output OldGarage.jpg && md5sum OldGarage.jpg2. Folosind un hex editor, căutăm biții de sfârșit ai jpg-ului, aceștia fiind FF D9.

Dacă după acești biți începe analiza noastră. Dacă după acești biți mai există ceva care ne-ar putea da de bănuit, iar în acest caz putem observa un nume de fișier, anume "The_eye_of.jpg".

De începem să bănuim că aici vom găsi următoarea sub-problemă. Verificăm dacă la sfârșitul acelui bloc de biți găsim grupul de litere PK (inițialele lui Phil Katz, creatorul formatului zip)

3.1.0 Folosind dd sau un extractor, extragem arhiva din imagine.

Îi vom da valoarea parametrului skip valoarea în format decimal a blocului unde se termină jpg-ul (unde am găsit blocul FF D9), în cazul nostru:

dd if=OldGarage.jpg bs=1 skip=47168 of=imaginea_din_arhiva.zip3.1.1 Dezarhivăm imaginea_din_arhiva.zip

PS: Am prezentat acest pas pentru a se putea observa cum funcționează lucrurile.

3.2 Probabil aveți un extractor care e destul de deștept și puteți extrage direct:

4. Analizăm imaginea obținută analog cu pasul 3, unde observăm același procedeu, dar, la extragerea arhivei suntem întâmpinați de cererea unei parole.

Pentru un rezultat mai obiectiv, căutăm imaginea pe Google împreună cu numele acesteia fără "_". Găsim astfel parola

Horus5. Analog pasului anterior, la dezarhivare trebuie să introducem o parolă pentru a ajunge la următorul sub-challenge:

Căutând pe Google după "the code of holy bible" ajungem pe pagina de Wikipedia a acestuia, iar la al doilea paragraf găsim asta:

Decidem să spargem textul în bucăți de câte 50 de caractere. Pentru asta, eu am folosit site-ul http://www.dcode.fr/text-splitter care are o mulțime de tool-uri de criptanaliză.

Obținem asta:

Deci, avem parola:

GoodDataIsCryptedData6. În urma tuturor indiciilor am ajuns să avem fișierul cu numele "Divide ET Impera.56"

La prima vedere pare o înșiruire de hash-uri MD5, cel puțin pentru mine. Dar, ca să folosim indiciul, vom împărți textul în 56 de blocuri.

Pe fiecare linie avem câte 32 de caractere, ceea ce corespunde unui hash MD5. Deci, să trecem la treabă.

Căutăm un site unde putem introduce mai multe hash-uri odată. Eu am găsit https://hashkiller.co.uk/md5-decrypter.aspx

Rezultatul este:

92eb5ffee6ae2fec3ad71c777531578f MD5 : b 4b43b0aee35624cd95b910189b3dc231 MD5 : r 0cc175b9c0f1b6a831c399e269772661 MD5 : a 9e3669d19b675bd57058fd4664205d2a MD5 : v d95679752134a2d9eb61dbd7b91c4bcc MD5 : o 5058f1af8388633f609cadb75a75dc9d MD5 : . 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] e358efa489f58062f10dd7316b65649e MD5 : t e1671797c52e15f763380b45e841ec32 MD5 : e 336d5ebc5436534e61d16e63ddfca327 MD5 : - 0cc175b9c0f1b6a831c399e269772661 MD5 : a 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] 83878c91171338902e0fe0fb97a8c47a MD5 : p 4b43b0aee35624cd95b910189b3dc231 MD5 : r 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i 7b8b965ad4bca0e41ab51de7b31363a1 MD5 : n 03c7c0ace395d80182db07ae2c30f034 MD5 : s 5058f1af8388633f609cadb75a75dc9d MD5 : . 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] 800618943025315f869e4e1f09471012 MD5 : F e1671797c52e15f763380b45e841ec32 MD5 : e 2db95e8e1a9267b7a1188556b2013b33 MD5 : l 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i 4a8a08f09d37b73795649038408b5f33 MD5 : c 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i e358efa489f58062f10dd7316b65649e MD5 : t 0cc175b9c0f1b6a831c399e269772661 MD5 : a 4b43b0aee35624cd95b910189b3dc231 MD5 : r 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i 9033e0e305f247c0c3c80d0c7848c8b3 MD5 : ! 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] 44c29edb103a2872f519ad0c9a0fdaaa MD5 : P 5058f1af8388633f609cadb75a75dc9d MD5 : . 5dbc98dcc983a70728bd082d1a47546e MD5 : S 5058f1af8388633f609cadb75a75dc9d MD5 : . 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] d20caec3b48a1eef164cb4ca81ba2587 MD5 : L 0cc175b9c0f1b6a831c399e269772661 MD5 : a 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] 69691c7bdcc3ce6d5d8a1361f22d04ac MD5 : M 7b774effe4a349c6dd82ad4f4f21d34c MD5 : u 2db95e8e1a9267b7a1188556b2013b33 MD5 : l e358efa489f58062f10dd7316b65649e MD5 : t 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] 7fc56270e7a70fa81a5935b72eacbe29 MD5 : A 7b8b965ad4bca0e41ab51de7b31363a1 MD5 : n 865c0c0b4ab0e063e5caa3387c1a8741 MD5 : i 7215ee9c7d9dc229d2921a40e899ec5f MD5 : [space] b2f5ff47436671b6e533d8dc3614845d MD5 : g 0cc175b9c0f1b6a831c399e269772661 MD5 : a 4b43b0aee35624cd95b910189b3dc231 MD5 : r 0cc175b9c0f1b6a831c399e269772661 MD5 : a 363b122c528f54df4a0446b6bab05515 MD5 : j e1671797c52e15f763380b45e841ec32 MD5 : eCam acesta a fost challenge-ul. Mulțumiri @Usr6și la mulți ani cu întârziere @MrGrj, că am uitat :">

Resurse utile:

https://ctfs.github.io/resources/topics/steganography/file-in-image/README.html

https://gchq.github.io/CyberChef/

http://www.dcode.fr/

http://security.cs.pub.ro/hexcellents/wiki/kb/crypto/home

http://ridiculousfish.com/hexfiend/